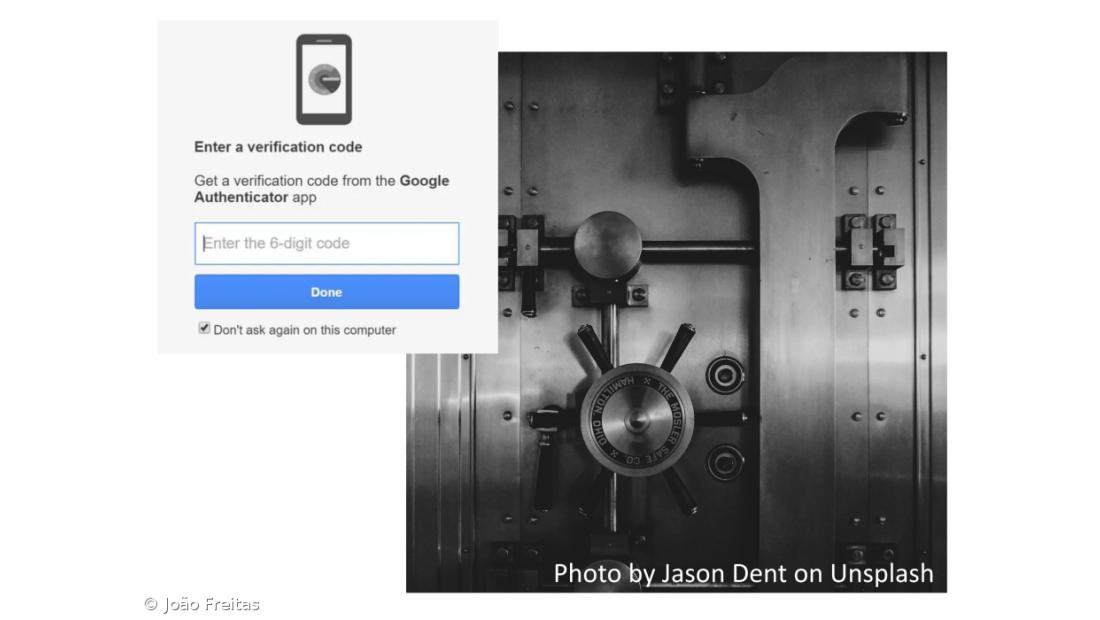

A ideias de uma autenticação de dois fatores na internet teve a sua génese no século passado, tendo arrancado de forma definitiva no século XXI, impulsionada pela ampla difusão dos telemóveis e smartphones. Neste método de autenticação, após o uso da palavra-passe, é pedido ainda a inserção de um segundo código, que pode ser enviado por e-mail ou telemóvel. A possibilidade de enviar um código de verificação, obriga que o criminoso tenha de roubar não só as credenciais de acesso a um sítio na internet, nome de utilizador e palavra-passe, mas também tenha de ter acesso ao meio utilizado para a dupla autenticação. A dupla autenticação via código enviado por e-mail, dificulta os acessos indevidos, mas possui a desvantagem do e-mail poder encontrar-se num dispositivo comprometido, além de não ser aplicável em autenticações a contas que já incluem um serviço e-mail.

Com o advento do telemóvel, o SMS tornou-se o processo de eleição para a autenticação de dois fatores, mas a tendência tem ido no sentido do uso de aplicações móveis, os chamados autenticadores. Estas aplicações de autenticação evitam situações em que existe uma burla simultânea ao nível da conta e do serviço de comunicações ao qual está associado o telemóvel utilizado para a autenticação em dois fatores. Nesse tipo de burla o criminoso faz-se passar pela vítima (falsificação de identidade) e pede o cancelamento do cartão SIM e a sua substituição por outro, com o mesmo número de telemóvel. O criminoso procede assim a uma recuperação da palavra passe para o SIM que agora dispõe com o número da vítima.

As aplicações evitam situações em que o telemóvel foi comprometido, pois nesse caso teria de haver um acesso direto ao dispositivo móvel e não simplesmente a duplicação/substituição do cartão SIM. Temos como exemplos o Google Authenticator e o Microsoft Authenticator que asseguram a autenticação em dois fatore para contas Google e Microsoft, respectivamente. Estas duas plataformas são particularmente importantes, porque têm sido muito utilizadas para fins educativos no nosso país. Existem aplicações semelhantes para plataformas de videojogos, como é o caso do Steam Guard. Outras plataformas de jogos, como a Playstation, também já apresentam as sua próprias soluções, assim como, os sítios online dos bancos, havendo neste momento a possibilidade de uso da impressão digital.

Resta dizer que não existe um sistema perfeito, mas que boas práticas de procedimentos, programação e encriptação são necessárias para dificultar engenharia reversa de aplicações de autenticação e burla de cartões SIM. Mas seja qual for o caso, deve usar-se sempre autenticação de dois fatores, caso esta esteja disponível, pois a sua inexistência, é um risco muito maior.

Notar que o autenticador pode ficar comprometido caso não haja cuidado. Deve haver grande ponderação aquando do fornecimento de dados solicitados por e-mail e telefone, em regra tal nunca deve ser feito, especialmente se a comunicação não foi iniciada pelo utilizador. Se surgir alguma dúvida, deve desligar-se o telefone, apagar o SMS ou o e-mail suspeito (sem carregar em hiperligações que estes contenham). Se alguém quiser realmente contactar seriamente consigo, usará outras formas de comunicação que não deixam margem para dúvidas e não vai pedir-lhe dados de autenticação. Por último, recorra imediatamente ao Centro Internet Segura ou à Associação Portuguesa de Apoio à Vítima se suspeitar de burla.

Links de consulta:

- Ministério Público – Ciber Crime

- APAV – Apoio à vítima

- APAV - cibercrime

- Polícia Judiciária - Unidade Nacional de Combate ao Cibercrime e à Criminalidade Tecnológica (UNC3T)

- 7 Tips for Safe Online Banking

- SMS or authenticator app – which is better for two-factor authentication?

- DeRay Mckesson’s Twitter account hacked with just his name and four digits

- Your mobile phone account could be hijacked by an identity thief

- What To Do Right Away

- Do you use SMS for two-factor authentication? Here's why you shouldn't

- How to Secure Your Accounts With Better Two-Factor Authentication

- Access your account easily, and securely

- Google Authenticator

- How Authy, Google Authenticator and other offline OTP generation apps work?

- How to prevent reverse engineering of your mobile apps?

- Mobile App Security Threats and Secure Best Practices

- Set up multi-factor authentication for Microsoft 365

- ‘You can’t relax’: Here’s why 2-factor authentication may be hackable

- Two-factor security is the best lock for your digital life, but it’s not perfec